Nach den beiden Kurztipps zum NetworkManager (hier und hier) hier nun noch ein Tipp der Sorte, wie man nervende PolicyKit-Warnungen weg bekommt.

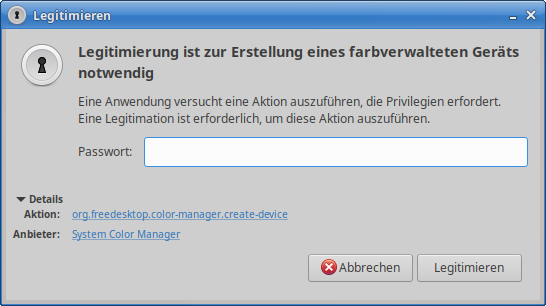

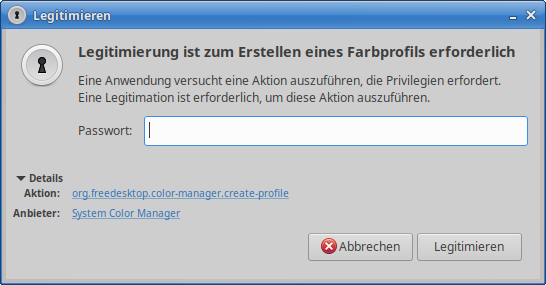

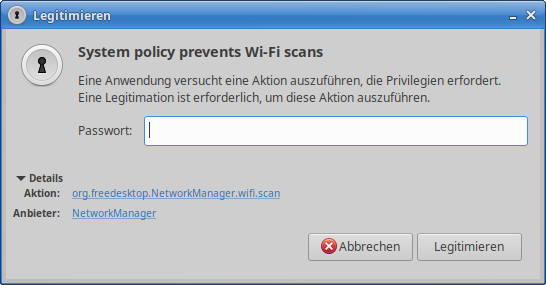

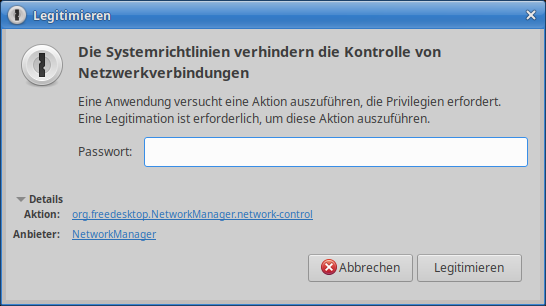

Nach dem Upgrade auf Ubuntu 20.04. und dem Login innerhalb einer Remote-Session über XDMCP poppten nacheinander folgende Warnmeldungen auf und verlangen die Kennworteingabe:

Nach den Erfahrungen der älteren Tipps habe ich einfach geraten und folgende Dateien mit entsprechenden Inhalten angelegt. Und was soll ich sagen, es hat funktioniert, yipeeh!

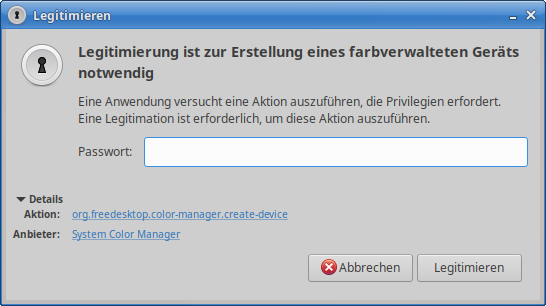

Legitimierung ist zur Erstellung eines farbverwaltendes Geräts notwendig

$ sudo vi /etc/polkit-1/localauthority/50-local.d/52-allow-color-manager-create-device.pkla

[Network Manager all Users]

Identity=unix-user:*

Action=org.freedesktop.color-manager.settings.modify.system;org.freedesktop.color-manager.create-device

ResultAny=no

ResultInactive=no

ResultActive=yes

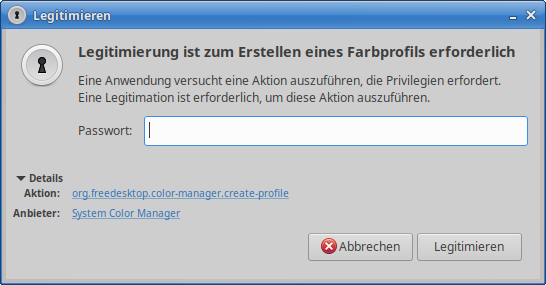

Legitimierung ist zum Erstellen eines Farbprofils erforderlich

$ sudo vi /etc/polkit-1/localauthority/50-local.d/53-allow-color-manager-create-profile.pkla

[Network Manager all Users]

Identity=unix-user:*

Action=org.freedesktop.color-manager.settings.modify.system;org.freedesktop.color-manager.create-profile

ResultAny=no

ResultInactive=no

ResultActive=yes